随着移动应用和物联网设备的爆炸式增长,软件开发工具包(SDK)已成为构建现代数字产品的核心组件。这一便利性背后潜藏着不容忽视的安全风险。国家安全机关发出明确警示:境外组织正利用恶意SDK作为隐蔽渠道,非法收集用户敏感信息,对我国数据安全、个人隐私乃至国家安全构成严重威胁。软件开发者和相关企业必须提高警惕,将安全内置于开发流程的每一个环节。

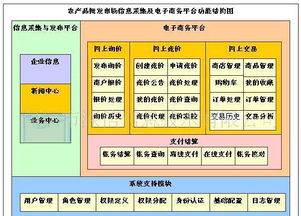

恶意SDK的运作方式往往极具欺骗性。它们可能伪装成提供广告推送、支付接口、地图服务或社交分享等常见功能的合法组件,被开发者无意中集成到应用程序中。一旦被激活,这些SDK便可能在后台悄无声息地执行恶意操作:过度索取并上传通讯录、短信、位置轨迹、设备识别码等个人数据;监听网络流量,窃取账户密码与交易信息;甚至利用系统漏洞,建立持久化后门,为后续更复杂的网络攻击铺路。其危害不仅限于侵犯公民隐私,更可能被用于商业间谍活动、精准网络诈骗,或为境外情报机构提供数据支撑。

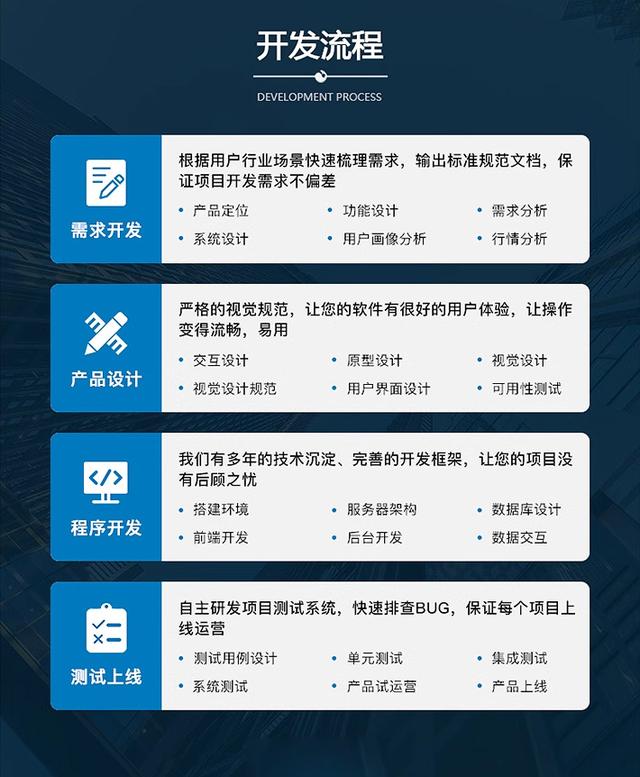

面对这一严峻挑战,软件开发行业必须树立起‘安全先行’的强烈意识,并采取切实有效的防御措施:

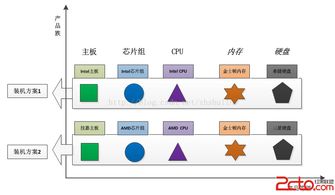

- 源头审核,严格甄选:在引入任何第三方SDK前,必须对其供应商进行严格的背景调查。优先选择信誉良好、透明度高的知名供应商。仔细审查SDK的隐私政策、数据收集范围及传输目的地,坚决拒绝来源不明或要求权限与其核心功能明显不符的组件。

- 最小权限原则:在集成SDK时,应遵循权限最小化原则。仅授予其完成核心功能所必需的系统权限和数据结构访问权,避免授予不必要的、宽泛的权限,从根源上限制其数据获取能力。

- 代码安全审计与动态监测:对拟集成的SDK进行静态代码分析和动态行为检测,利用专业工具筛查其中是否包含恶意代码、隐蔽通信逻辑或可疑数据加密行为。在应用上线后,持续监控其网络请求和行为日志,及时发现异常数据外传。

- 依赖管理更新:建立完善的第三方依赖库管理清单,定期更新所使用的SDK至官方发布的最新安全版本。及时移除已不再使用或已知存在高危漏洞的组件,保持开发环境的洁净。

- 法律法规遵从与用户告知:严格遵守《网络安全法》、《数据安全法》和《个人信息保护法》等法律法规。在隐私政策中清晰、详尽地告知用户集成了哪些SDK、这些SDK收集何种数据、用于何种目的以及数据如何存储与共享,保障用户的知情权和选择权。

- 建立行业协同与举报机制:开发者社区、应用商店平台和安全厂商应加强信息共享,建立恶意SDK特征库和快速预警通道。一旦发现可疑或确凿的恶意SDK,应立即向网络安全主管部门报告,并协助进行溯源和处置,形成联防联控合力。

国家安全机关提示我们,网络安全防线始于每一行代码。在数字化浪潮中,软件开发者不仅是创新者,更是网络空间安全的第一道守门人。唯有将安全意识深植于心,将安全实践贯穿于软件开发的全生命周期,才能有效抵御境外恶意势力的渗透,共同守护亿万用户的数据安全,夯实国家网络安全的基石。